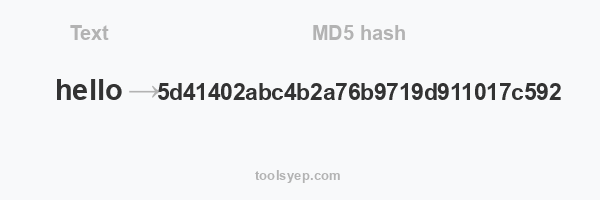

Mit diesem Online-Tool können Sie den Hash md5 einer beliebigen Zeichenkette erzeugen.

MD5 Länge ist 32 Zeichen

Hash verfügbar

MD2 Hash, MD4 Hash, MD5 Hash, SHA1 Hash, SHA224 Hash, SHA256 Hash, SHA384 Hash, SHA512/224 Hash, SHA512/256 Hash, SHA512 Hash, SHA3-224 Hash, SHA3-256 Hash, SHA3-384 Hash, SHA3-512 Hash, RIPEMD128 Hash, RIPEMD160 Hash, RIPEMD256 Hash, RIPEMD320 Hash, WHIRLPOOL Hash, TIGER128,3 Hash, TIGER160,3 Hash, TIGER192,3 Hash, TIGER128,4 Hash, TIGER160,4 Hash, TIGER192,4 Hash, SNEFRU Hash, SNEFRU256 Hash, GOST Hash, GOST-CRYPTO Hash, ADLER32 Hash, CRC32 Hash, CRC32B Hash, CRC32C Hash, FNV132 Hash, FNV1A32 Hash, FNV164 Hash, FNV1A64 Hash, JOAAT Hash, HAVAL128,3 Hash, HAVAL160,3 Hash, HAVAL192,3 Hash, HAVAL224,3 Hash, HAVAL256,3 Hash, HAVAL128,4 Hash, HAVAL160,4 Hash, HAVAL192,4 Hash, HAVAL224,4 Hash, HAVAL256,4 Hash, HAVAL128,5 Hash, HAVAL160,5 Hash, HAVAL192,5 Hash, HAVAL224,5 Hash, HAVAL256,5 Hash,

Was ist MD5-Hash

Nouman Khizar

Der digitale Datenschutz ist heute ein kritischstes Thema denn je. Daher ist es wichtig, die Menschen darüber aufzuklären. Wir haben ein zunehmendes Interesse von Menschen an Verschlüsselungsalgorithmen festgestellt, weil sie die digitale Privatsphäre verbessern wollen. MD5 ist ein Nachfolger des MD4-Algorithmus und der erste Hashing-Algorithmus, der weltweit auf der Bühne erscheint. Zweifellos werden Sicherheitslücken in Zukunft zunehmen, sodass MD5 in vielen Umgebungen funktionieren kann. Hier werden wir also fast alles über MD5 besprechen.

Was ist Hashing?

In einfachen Worten, es ist ein Prozess, bei dem eine allgemeine Informationszeichenfolge in ein kompliziertes Datenstück umgewandelt wird. Es wird gemacht, um den ursprünglichen Wert oder die Informationen völlig anders zu machen. Beim Hashing wandelt die Hash-Funktion Daten in ein nicht erkennbares Format um. Jetzt denken Sie vielleicht, was ist eine Hash-Funktion? Es ist ein Satz mathematischer Berechnungen, der Originalinformationen in Hash-Werte umwandelt. Dieser Hashwert wird als Digest oder Hash-Digest bezeichnet.

Was ist MD5-Hash?

MD steht für Message Digest. Es ist ein Hash-Algorithmus, der eine Nachricht beliebiger Länge als Eingabe akzeptiert und einen Digest-Wert fester Länge als Ausgabe liefert. Die Idee ist, die ursprüngliche Nachricht zu authentifizieren.

Ein MD5-Hash ist keine Verschlüsselung. Was ist es dann? Es ist ein einfacher Fingerabdruck der bereitgestellten Eingabe. Darüber hinaus handelt es sich um eine Einwegtransaktion, sodass Sie den MD5-Hash zurückentwickeln können, um die ursprüngliche Zeichenfolge zu erhalten.

Ursprünglich wurde die MD5-Hash-Funktion entwickelt, um als sicherer kryptografischer Hash-Algorithmus zur Authentifizierung digitaler Signaturen verwendet zu werden. Aber jetzt hat es viele Anwendungsfälle, die wir später besprechen werden. Hauptsächlich kann MD5 dabei helfen, die Datenintegrität zu überprüfen und unbeabsichtigte Datenbeschädigungen zu erkennen.

Wie funktioniert MD5?

Der MD5-Hashing-Algorithmus verarbeitet Daten in 512-Bit-Strings und zerlegt sie in 16 Wörter. Jedes Wort besteht aus 32 Bits. Die Ausgabe, die Sie von diesem Hash-Algorithmus erhalten, ist ein 128-Bit-Digest-Wert.

Es ist wichtig zu beachten, dass die Berechnung des MD5-Digest-Werts nicht in einem Schritt erfolgt. Tatsächlich erfolgt dies in separaten Phasen, und jede Phase verarbeitet 512-Bit-Daten zusammen mit dem in der vorherigen Phase berechneten Digest-Wert.

Die erste Stufe beginnt mit aufeinanderfolgenden hexadezimalen Zahlenwerten. Darüber hinaus hat jede Stufe vier Message-Digest-Passes. Die Rolle dieser Durchgänge besteht darin, die Werte im aktuellen Datenblock zu manipulieren und auch die Werte aus vorherigen Blöcken zu ändern.

Der aus dem letzten Block berechnete Wert wird als MD5-Digest für diesen Block bezeichnet. So funktioniert MD5.

Eigenschaften des MD5-Algorithmus

- MD5 ist auch als Hash-Funktionen bekannt und es handelt sich um Einwegfunktionen. Das ist der Grund, warum sie nur schwer oder gar nicht rückgängig gemacht werden können.

- Sie können Eingaben als Nachrichten oder Informationen beliebiger Größe eingeben, aber die Ausgabe wird einen Nachrichtenauszug mit fester Länge haben.

- Ronald Rivest hat diesen Algorithmus erstellt, und es ist der dritte von ihm erstellte. MD2, MD3 und MD5 haben alle ähnliche Strukturen.

- MD2 war für 8-Bit-Rechner gedacht, aber MD3 und MD5 wurden für 32-Bit-Rechner entworfen. MD5 ist eine Erweiterung von MD4, da MD4 nach kritischer Überprüfung als unsicher befunden wurde.

- MD5 ist nicht so schnell wie MD4; Daher bietet es mehr Gewähr für die Datensicherheit.

- Es ist nicht möglich, den Eingabewert einer Hash-Funktion zu erraten, indem man sich nur ihre Ausgabe ansieht.

Wofür wird MD5 verwendet?

Wie bereits erwähnt, wird es für verschiedene Fälle verwendet. Die Hauptanwendung dieses Hash-Algorithmus ist die Speicherung von Passwörtern. Viele Datenbanken sind unsicher; Daher speichern die Leute ihre Passwörter auf diese Weise. Linux-Systeme verwenden MD5-Hashing-Algorithmen, um Passwörter sicher zu speichern.

Eine weitere Verwendung von MD5 ist eine Prüfsumme für Dateien. Heutzutage gibt es verschiedene Unsicherheiten in Websites, und Hacker verwenden sie, um Download-Links zu ändern. Darüber hinaus verleiten sie Benutzer dazu, eine temperierte Datei herunterzuladen. Die Verwendung von Prüfsummen kann jedoch dazu beitragen, diese Unsicherheiten zu mindern.

Ein eindeutiger Hash für eine Datei wird generiert, und der Benutzer kann einen Hash basierend auf der heruntergeladenen Datei generieren. Wenn sie es vergleichen und es mit dem ursprünglichen Hash übereinstimmt, bedeutet dies, dass die Datei nicht temperiert ist. Früher wurde es nur für Verschlüsselung und Datensicherheit verwendet, aber jetzt ist seine primäre Verwendung die Authentifizierung.

Dieser MD5-Hash-Generator kann Kreditkartennummern, Passwörter und vertrauliche Informationen in MySQL oder andere Datenbanken wie Postgress kodieren. Es ist also eine praktische Ressource und ein Online-Tool für ASP-Programmierer, PHP-Programmierer und alle, die auf SQL, MySQL, Postgress oder einer ähnlichen Plattform entwickeln.

Vorteile von MD5

Jetzt sind Sie mit der Funktionsweise und Verwendung von MD5 vertraut. Lassen Sie uns einige Vorteile von MD5 herausfinden.

Geringer Ressourcenverbrauch

Es kann mehrere Dienste in dasselbe Framework integrieren. Daher verursacht es keinen großen CPU-Overhead. Darüber hinaus hat es einen relativ geringen Speicherbedarf.

Das Speichern von Passwörtern ist bequem

Wenn Passwörter im Klartextformat gespeichert werden, können sie böswilligen Akteuren und Hackern leicht zugänglich gemacht werden. Daher sollten sie nicht in diesem Format gespeichert werden. Digest-Wert-Passwörter sind sicher, und das Speichern dieser Passwörter in Datenbanken ist sicher und bequem.

- Kleine Hashes leicht zu vergleichen

Die Überprüfung der Digests ist in den neuesten Hash-Algorithmus-Familien nicht einfach. Aber es erzeugt 32-stellige Digests, die leicht verglichen werden können.

- Integritätsprüfung

Mit MD5 ist es einfach, Dateibeschädigungen zu überwachen. Sie müssen nur die Hash-Werte vor und nach dem Transport vergleichen. Wenn die Hash-Werte gleich sind, bedeutet dies, dass die Integritätsprüfungen gültig sind. Noch wichtiger ist, dass es die Temperierung und Beschädigung von Daten vermeidet.

- Erhöhte Sicherheit

MD5 kann dazu beitragen, Sicherheitsverletzungen und Hacking in Webanwendungen zu verhindern. Dies geschieht durch die Verbesserung der Sicherheit von Anwendungen.

Häufig gestellte Fragen (FAQs) zu MD5

Die Leute stellen oft die folgenden Fragen zu MD5.

Wie viele Bytes sind im MD5-Hash vorhanden?

Ein einzelner MD5-Hash hat 16 Bytes. Außerdem sieht es aus wie 32 Zahlen und Buchstaben. Jede Ziffer repräsentiert 4 Bits. Die Gesamtbitanzahl des MD5-Hash beträgt 128 Bit. Zwei hexadezimale Zeichen bilden ein Byte. Daher entsprechen 32 Hexadezimalzeichen 16 Bytes. Außerdem beträgt die Länge des MD5-Hash immer 128 Bit.

Was ist Polsterung?

Es ist ein Prozess, bei dem ein einzelner Buchstabe in eine 32-Zeichen-Ausgabe umgewandelt wird und einen Teil der Hash-Berechnung bildet. Falls die Daten nicht der erforderlichen Länge entsprechen, um die MD5-Berechnung zu starten, werden Bits hinzugefügt. Sie können helfen, ein Vielfaches von 512 Bit zu erreichen.

Was ist der Unterschied zwischen MD4 und MD5?

Die MD4-Hash-Berechnung war nicht komplex. Daher wurde es nicht als sicher angesehen. Aber MD4- und MD5-Hashes stimmen überein. Um die Komplexität zu erhöhen, wurden der Berechnung viele Schritte hinzugefügt.

Ist MD5 sicher?

MD5 war viele Jahre lang eine sichere Option, aber jetzt ist es für Datenverschlüsselung und kryptografische Zwecke nicht mehr sicher genug. Der Hauptgrund ist, dass es jetzt nicht mehr komplex ist. Aufgrund der technologischen Entwicklung sind Computer leistungsfähig geworden und können MD5 knacken. Daher wird jetzt ein neuer Standard benötigt, der komplexer und schwieriger zu knacken sein sollte. Aber das bedeutet nicht, dass MD5 nutzlos ist. Sie können es immer noch für viele Fälle verwenden, und wir haben einige Anwendungsfälle von MD5 weiter oben in diesem Beitrag erwähnt.

Warum wird MD5 nicht mehr zur Verwendung empfohlen?

Wie bereits erwähnt, ist es jetzt nicht komplex genug, und Computer sind leistungsfähiger, sodass MD5-Hash leicht geknackt werden kann. Deshalb empfehlen die Leute es nicht. Andernfalls können Sie es immer noch für einige Anwendungen wie die Prüfsumme von Dateien und das Speichern vertraulicher Informationen in verschiedenen Datenbanken verwenden.

Was ist besser, MD5 oder SHA?

Ein Hash-Algorithmus muss komplex sein, aber er sollte nicht zu komplex sein, um schwierig zu verwenden zu werden. In der Zwischenzeit sollte es nicht zu einfach sein, damit jeder es knacken oder kaputt machen kann. Leider sind Kollisionen in MD5 leicht zu erreichen. Daher adressiert der Secure Hash Algorithm (SHA) die Schwachstellen von MD5. Die Ausgabe von SHA ist eine lange Folge von Hexadezimalzeichen. Wenn die Anzahl der Bits zunimmt, erhöht sich die Komplexität. Das ist der Hauptgrund, warum SHA sicherer und besser als MD5 ist. Aber MD5 ist immer noch ein wertvolles Werkzeug zur Datenüberprüfung.

Was ist der beste Hashing-Algorithmus?

Es ist nicht einfach zu sagen, welcher Hashing-Algorithmus der beste ist, da sie sich in Bezug auf Verwendung und Anwendungen voneinander unterscheiden und besser sind. Nach der obigen Diskussion scheint es, dass MD5 nicht die beste Sicherheit hat, aber wenn Sie einen Hash von einer sicheren Website erstellen, kann es auch vertraut werden. MD5 ist eine praktische Lösung für Softwareanbieter, da es schneller rechnet als SHA. Andererseits ist SHA-256 die beste Option für Datenverschlüsselung und Website-Authentifizierung.

Fazit

Sicherheitsverletzungen nehmen auch zu, da die Technologie intelligenter wird und Computer immer leistungsfähiger werden. Daher war etwas erforderlich, um diesem Problem entgegenzuwirken. Hashing-Algorithmen sind perfekte Optionen, um Sicherheitsverletzungen und Hackerangriffe zu verhindern. Hashing-Algorithmen wie MD5 können für viele Anwendungen verwendet werden.

Zweifellos gibt es einige Bedenken hinsichtlich seiner Sicherheit, da es nicht so komplex ist, wie es sein sollte. Trotzdem ist es eine hervorragende Hash-Funktion für verschiedene Anwendungen.