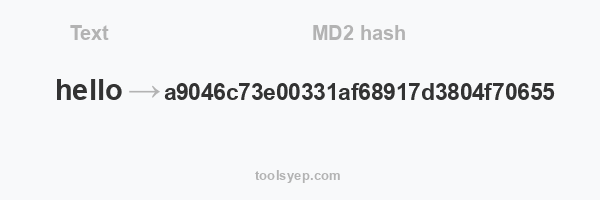

यह ऑनलाइन टूल आपको किसी भी स्ट्रिंग के हैश md2 को जेनरेट करने की अनुमति देता है।

MD2 लंबाई 32 अक्षर

उपलब्ध हैश

MD2 हैश, MD4 हैश, MD5 हैश, SHA1 हैश, SHA224 हैश, SHA256 हैश, SHA384 हैश, SHA512/224 हैश, SHA512/256 हैश, SHA512 हैश, SHA3-224 हैश, SHA3-256 हैश, SHA3-384 हैश, SHA3-512 हैश, RIPEMD128 हैश, RIPEMD160 हैश, RIPEMD256 हैश, RIPEMD320 हैश, WHIRLPOOL हैश, TIGER128,3 हैश, TIGER160,3 हैश, TIGER192,3 हैश, TIGER128,4 हैश, TIGER160,4 हैश, TIGER192,4 हैश, SNEFRU हैश, SNEFRU256 हैश, GOST हैश, GOST-CRYPTO हैश, ADLER32 हैश, CRC32 हैश, CRC32B हैश, CRC32C हैश, FNV132 हैश, FNV1A32 हैश, FNV164 हैश, FNV1A64 हैश, JOAAT हैश, HAVAL128,3 हैश, HAVAL160,3 हैश, HAVAL192,3 हैश, HAVAL224,3 हैश, HAVAL256,3 हैश, HAVAL128,4 हैश, HAVAL160,4 हैश, HAVAL192,4 हैश, HAVAL224,4 हैश, HAVAL256,4 हैश, HAVAL128,5 हैश, HAVAL160,5 हैश, HAVAL192,5 हैश, HAVAL224,5 हैश, HAVAL256,5 हैश,

MD2 क्या है?

MD2 हैश जेनरेटर MD2 एल्गोरिदम पर आधारित है, जो 1989 में रोनाल्ड रिवेस्ट द्वारा बनाया गया एक क्रिप्टोग्राफ़िक हैश फ़ंक्शन है। यह एक निश्चित-लंबाई वाला हैश फ़ंक्शन है, जिसका अर्थ है कि आउटपुट (या *"डाइजेस्ट") *) इनपुट के आकार या लंबाई की परवाह किए बिना हमेशा 128 बिट होता है। MD2, MD4 और MD5 के समान है, जो कि रिवेस्ट द्वारा बनाए गए हैश फ़ंक्शन भी हैं।

MD2 हैश कैसे काम करता है?

MD2 हैशिंग एल्गोरिथ्म एक इनपुट (या "संदेश") लेकर काम करता है और इसे गणितीय कार्यों की एक श्रृंखला के माध्यम से संसाधित करता है। इनपुट किसी भी लंबाई का हो सकता है, लेकिन आउटपुट (या "डाइजेस्ट") हमेशा 128 बिट का होता है।

एल्गोरिथ्म इनपुट को आउटपुट में बदलने के लिए मॉड्यूलर जोड़ और बिट रोटेशन सहित 8-बिट संचालन और तार्किक कार्यों के एक सेट का उपयोग करता है। यह 64 बाइट्स के एक निश्चित सेट का भी उपयोग करता है, जिसे "पैडिंग" के रूप में जाना जाता है, जिसे इनपुट के अंत में जोड़ा जाता है ताकि यह सुनिश्चित हो सके कि इनपुट 16 बाइट्स का गुणक है।

एल्गोरिथम 16 8-बिट रजिस्टरों के एक सेट को इनिशियलाइज़ करके शुरू होता है, जिसे "स्टेट" के रूप में जाना जाता है। इनपुट को तब 16 बाइट्स के ब्लॉक में संसाधित किया जाता है, और प्रत्येक ब्लॉक के बाद स्थिति को अपडेट किया जाता है। राज्य का उपयोग अंतिम आउटपुट उत्पन्न करने के लिए भी किया जाता है, जो कि 128-बिट डाइजेस्ट है।

कुल मिलाकर, MD2 एक निश्चित-लंबाई आउटपुट बनाने के लिए सरल संचालन और एक विशिष्ट पैडिंग रणनीति के संयोजन का उपयोग करता है जो किसी दिए गए इनपुट के लिए अद्वितीय होना चाहिए। हालांकि, कमजोर सुरक्षा के कारण नई प्रणालियों के लिए इसकी अनुशंसा नहीं की जाती है।

MD2 और MD5 के बीच अंतर

MD2 और MD5 दोनों क्रिप्टोग्राफ़िक हैश फ़ंक्शन रोनाल्ड रिवेस्ट द्वारा बनाए गए हैं, लेकिन उनमें कुछ महत्वपूर्ण अंतर हैं:

सुरक्षा: MD5 को MD2 से अधिक सुरक्षित माना जाता है। MD5 लंबे समय से है और अधिक सुरक्षा विश्लेषण से गुजरा है, जिससे कुछ कमजोरियों का पता चला है। MD2 को MD5 से कम सुरक्षित माना जाता है।

स्पीड: MD5, MD2 से तेज है। MD2, MD5 की तुलना में धीमा है क्योंकि यह थोड़ा अधिक जटिल एल्गोरिथम का उपयोग करता है।

टकराव प्रतिरोध: MD5 MD2 की तुलना में अधिक टक्कर-प्रतिरोधी है। टकराव तब होता है जब दो अलग-अलग इनपुट एक ही आउटपुट उत्पन्न करते हैं। MD5 को एक ही आउटपुट उत्पन्न करने वाले दो इनपुट खोजने में अधिक कठिन बनाने के लिए डिज़ाइन किया गया है।

आउटपुट: MD2 और MD5 दोनों एक 128-बिट डाइजेस्ट उत्पन्न करते हैं, लेकिन डाइजेस्ट उत्पन्न करने के लिए प्रयुक्त एल्गोरिद्म अलग है।

उपयोग: MD5 का उपयोग MD2 की तुलना में अधिक व्यापक रूप से किया जाता है। सुरक्षा मुद्दों के कारण, नए सिस्टम के लिए MD2 की अनुशंसा नहीं की जाती है और इसे SHA-256 और SHA-3 जैसे अन्य हैश फ़ंक्शंस से अलग कर दिया गया है।

कुल मिलाकर, MD5 को MD2 का एक मजबूत और अधिक व्यापक रूप से इस्तेमाल किया जाने वाला विकल्प माना जाता है।

MD2 और MD4 के बीच अंतर

MD2 और MD4 दोनों क्रिप्टोग्राफ़िक हैश फ़ंक्शन रोनाल्ड रिवेस्ट द्वारा बनाए गए हैं, लेकिन उनमें कुछ महत्वपूर्ण अंतर हैं:

सुरक्षा: MD4 को MD2 की तुलना में कम सुरक्षित माना जाता है। MD4 में कमजोरियां पाई गई हैं, और नई प्रणालियों में उपयोग के लिए अनुशंसित नहीं है।

गति: MD4, MD2 से तेज है। MD4 को एक सरल एल्गोरिथम का उपयोग करके MD2 से तेज़ बनाया गया है।

टक्कर प्रतिरोध: MD4 और MD2 दोनों टक्कर-प्रतिरोधी नहीं हैं। टकराव तब होता है जब दो अलग-अलग इनपुट एक ही आउटपुट उत्पन्न करते हैं। MD4 और MD2 को इस तरह से डिजाइन नहीं किया गया है कि एक ही आउटपुट देने वाले दो इनपुट को ढूंढना मुश्किल हो जाए।

आउटपुट: MD2 और MD4 दोनों ही 128-बिट डाइजेस्ट उत्पन्न करते हैं, लेकिन डाइजेस्ट उत्पन्न करने के लिए प्रयुक्त एल्गोरिद्म अलग है।

उपयोग: सुरक्षा कमजोरियों के कारण, नए सिस्टम में उपयोग के लिए MD4 की अनुशंसा नहीं की जाती है। MD2 को नए सिस्टम के लिए भी अनुशंसित नहीं किया गया है और इसे SHA-256 और SHA-3 जैसे अन्य हैश फ़ंक्शंस द्वारा हटा दिया गया है।

कुल मिलाकर, MD4 को MD2 की तुलना में कम सुरक्षित और कम व्यापक रूप से उपयोग किया जाने वाला माना जाता है, और उनमें से किसी को भी नए सिस्टम के लिए अनुशंसित नहीं किया जाता है।

| पेशेवर | विपक्ष |

|---|---|

| अन्य हैशिंग एल्गोरिद्म से तेज़। | अन्य हैशिंग एल्गोरिदम की तरह व्यापक रूप से उपयोग नहीं किया जाता है। |

| अन्य हैशिंग एल्गोरिदम की तुलना में अधिक सुरक्षित। | यह टक्करों के लिए अतिसंवेदनशील हो सकता है। |